Evitando HSTS, ¿una cuestión de tiempo?

Como vimos en el artículo anterior http://securityinside.info/hsts-una-defensa-mitm-sslstrip/ , HSTS fue creado para que los navegadores rechazasen conexiones HTTP a ciertos lugares y, de este modo evitar ataques de interceptación tipo mitm o sslstrip. Para ello, se introduce la nueva cabecera Strict-Transport-Security en el protocolo HTTP, que establece unos parámetros para indicar al navegador una política de como manejar las conexiones SSL para un sitio web en concreto. Los navegadores que implementan HSTS mantienen además una lista «precargada» de dominios con lo cual se evitaría el posible ataque al visitar por primera vez que se visita un sitio y no conocer que implementa HSTS. El ataque en esas circunstancias de primera visita, de no existir las listas precargadas podría ser efectivo. Es lo que se denomina ataque bootstrap.

Más información sobre las listas precargadas puede encontrarse en el sitio web del proyecto Chromium, uno de los precursores principales de las listas precargadas HSTS.

Ataques a HSTS

A pesar de las listas precargadas, aún existen algunas oportunidades para esquivar este mecanismo de protección, entre ellos:

- Ataques DNS. Mediante la manipulación de las resoluciones DNS de la víctima podemos evitar que el dominio a atacar sea encontrado en las políticas HSTS manipulando la respuesta DNS que recibe la víctima. Así, y mediante un ataque mitm e interceptando las resoluciones de nombre, se obligaría a la víctima a conectarse, por ejemplo a «cuentas.google.com» cuando se pretendía conectar a «accounts.google.com» . La manipulación de la resolución DNS engañaría al navegador al no encontrar ese nombre entre sus registros HSTS. Esta aproximación ha sido implementada y presentada en la Blackhat Asia 2014 por Leonardo NVE

- Ataques basados en tiempo. Esta estrategia consiste en conseguir que la política HSTS caduque con lo cual el navegador, hasta que no renueve recibiendo el parámetro «max-age» visitando de nuevo el sitio, ignorará la obligación de establecer conexión HTTPS. Este el el tipo de ataque es el que vamos a describir aquí, y que fue demostrado por José Selvi presentando en la BlackHat Europa 2014 su estudio y la correspondiente demostración.

HSTS, listas precargadas y registros dinámicos

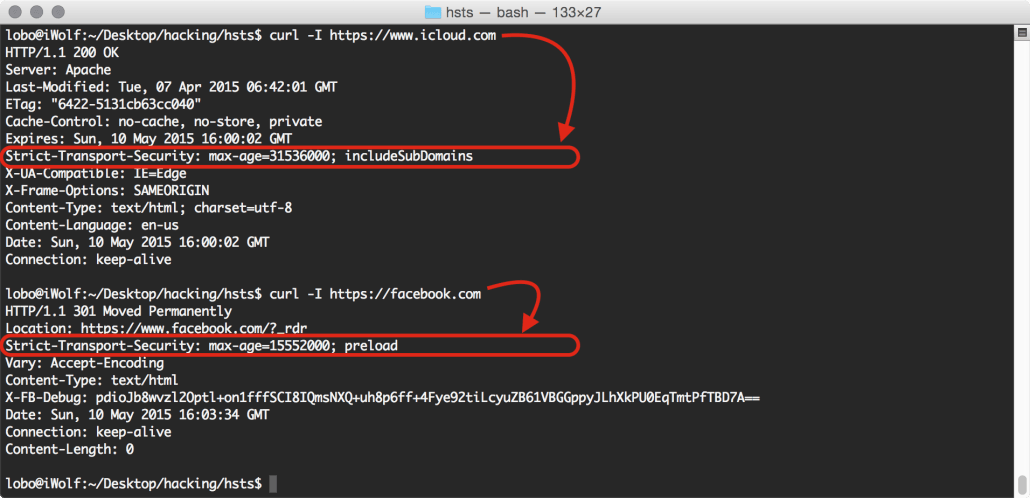

Como hemos dicho, si conseguimos de algún modo hacer caducar los registros HSTS que mantiene el navegador, éste ignorará la política correspondiente y no forzará la conexión HTTPS hasta haber actualizado la política. Como podemos ver en las listas precargadas antes referidas, son multitud de sitios los que ya se encuentran enumerados. Observando las cabeceras en una solicitud HTTP podemos encontrar en la respuesta del servidor si éste incorpora HSTS:

En la siguiente imagen observamos como por ejemplo el sitio www.icloud.com no muestra el parámetro «preload» , cosa que sí aparece en facebook.com. De esta sencilla consulta podemos inferir que, presumiblemente www.icloud.com no se encuentra entre los registros precargados del navegador, y por tanto sería vulnerable en una primera visita a un ataque bootsrap.

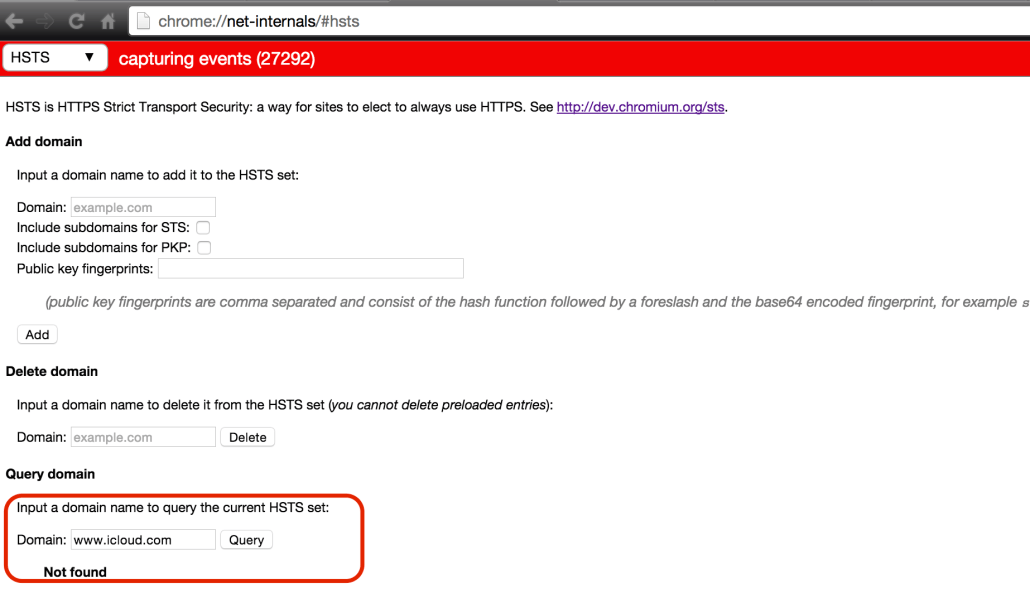

Efectivamente, comprobamos en el navegador (chrome) que no existe el registro:

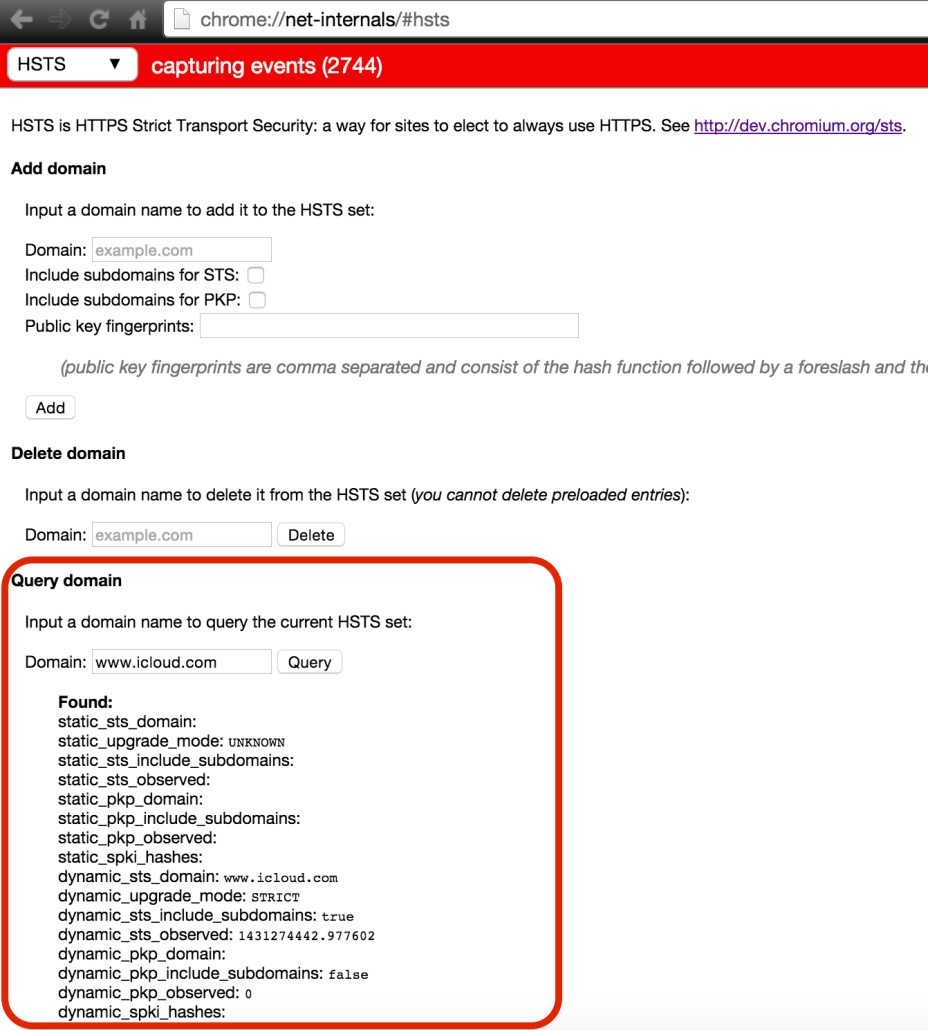

Sin embargo tras visitar https://www.icloud.com:

Con estos ejemplos comprobamos que cualquier sitio que incorpore HSTS y que no esté precargado se registrará al visitar por primera vez el sitio HTTPS correspondiente, y quedará dinámicamente almacenado en las políticas del navegador hasta que expire (max-age) o sea eliminado. Las entradas precargadas no se pueden eliminar manualmente

NOTA: El modo en que se administran los registros HSTS depende en última instancia de la implementación propia del navegador en sí, con lo que este comportamiento puede variar entre los distintos navegadores existentes y debe ser comprobado en cada caso.

Hasta ahora mucha teoría, pero… ¿como podemos burlar hsts?

Regreso al futuro, engañando HSTS con ataques NTP

Como se menciona al comienzo del artículo, uno de los posibles métodos para evitar la protección HSTS pasa por hacer creer al navegador que la política ha caducado y de ese modo la ignore. Para ello, y dado que el navegador comprueba el tiempo basándose en la máquina donde corre, si conseguimos modificar el reloj de la máquina víctima a través de un ataque de red, estaremos en condiciones de burlar al navegador (o al menos, intentarlo) y evitar que fuerce una conexión HTTPS. A partir de ese momento, un ataque mitm con sslstrip sería efectivo.

NTP spoofing: Delorean, y directos al futuro

En la pasada BlackHat, el conocido investigador José Selvi (http://www.pentester.es) presentó una herramienta escrita en python como prueba de concepto para sortear HSTS. La herramienta se llama Delorean y hace las veces de servidor NTP el cual podemos configurar para mantenerse a la escucha de solicitudes ntp y responder con los parámetros deseados, en este caso llevar hacia adelante el reloj de la víctima.

Utilizando Delorean, iptables, sslstrip y mitm es posible llevar a cabo un ataque man in the middle y conseguir interceptar el tráfico HTTPS a pesar de HSTS.

En el siguiente vídeo realizamos una demostración:

Conclusión

A pesar de que en los últimos años se ha avanzado mucho en la seguridad de las comunicaciones, son tan numerosas las variables que intervienen en las mismas, que hacen muy difícil definir un protocolo de comunicación que sea estándar e integrable y que a su vez proporcione una seguridad inquebrantable. HSTS en sí mismo es una muy buena protección pero como hemos visto, factores externos (en este caso un ataque NTP) abren una brecha en su diseño. De la misma forma, este mismo ataque que hemos demostrado aquí, con Ubuntu y Firefox puede no resultar efectivo en otro entorno, dependiendo del sistema operativo, del mecanismo de sincronización, del sitio a atacar, del navegador, etc. Sin embargo, la posiblidad ahí está.