En innumerables ocasiones nos hemos encontrado con que debemos de realizar una auditoría de seguridad, analizar vulnerabilidad o simplemente detectar algún malware o código malicioso en entornos microsoft, llámese servidores o estaciones de trabajo.

En esta entrega quiero compartir con todos vosotros tres herramientas que nos ayudarán a realizar esta labor de una manera sencilla y quitándonos mucho tiempo en buscar alternativas que en ocasiones no sirven para nada.

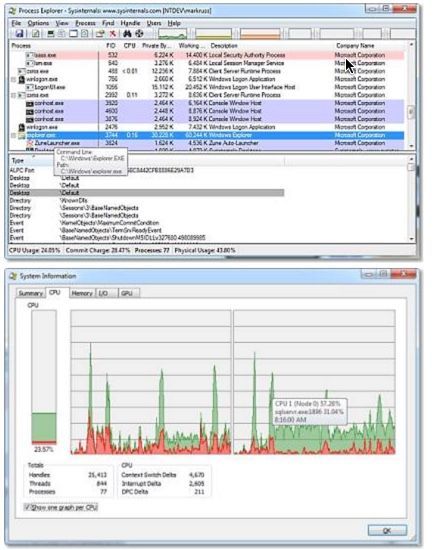

La primera herramienta es PROCESS EXPLORER:

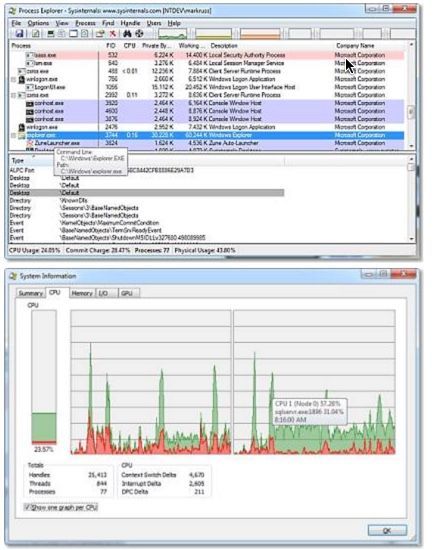

Process Explorer es una herramienta de la suite de sysinternals de Microsoft que nos permite identificar todos los procesos que se están ejecutando en Windows (Servidores o estaciones de trabajo) dando como resultado tanto los procesos legítimos como ilegítimos o sospechosos.

Aunque algunas personas lo confunden con el «administrador de tareas de Windows» hay que decir que NO es asi.

A través del Process Explorer podemos hacer un dump, ver el ID del proceso que está ejecutando la herramienta, matar (kill) el proceso en caliente, identificar la ruta donde esta instalado el proceso, ver el nivel de permisos a nivel de NTFS que tiene el proceso, entre muchas otras cosas.

Como bono extra de la herramienta nos da las estadisticas en tiempo real de consumo de memoria, CPU y Disco Duro.

Esta formidable herramienta fue desarrollada por Mark Russinovich actual CIO de Azure en Microsoft.

Para descargar dar clic aquí:

https://technet.microsoft.com/en-us/sysinternals/processexplorer.aspx

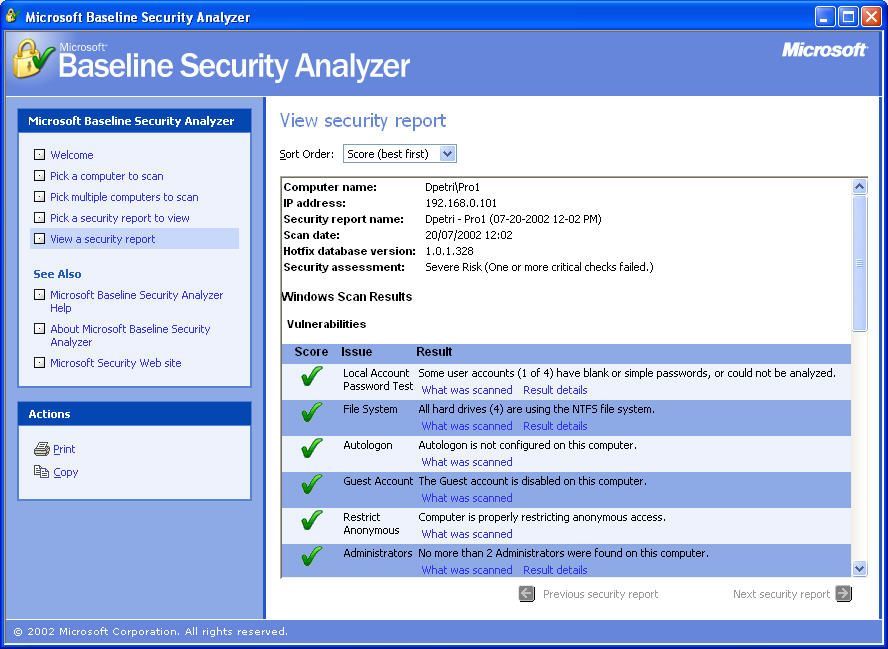

La segunda herramienta es el Microsoft Baseline Security Analyzer (MBSA):

https://technet.microsoft.com/es-es/security/cc184924.aspx

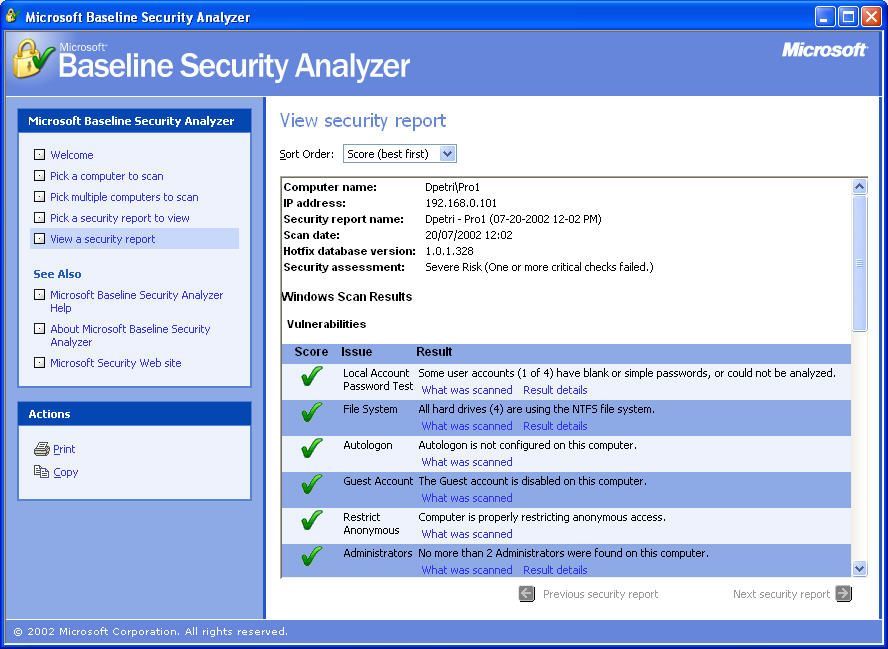

Es una herramienta muy útil que se utiliza para realizar auditoría de seguridad y escaneo de vulnerabilidades en entornos Microsoft.

Su enfoque es para ayudar a las pequeñas y medianas compañías que no cuentan con un departamento de tecnología especializado en seguridad pero desean tener sus sistemas operativos blindados con las recomendaciones por parte de Microsoft que incluyen:

- Actualizaciones y parches de seguridad

- Recomendaciones de Seguridad

- Detección de vulnerabilidades de seguridad

- Auditoría de seguridad

Es importante destacar que se puede escanear múltiples ordenadores lo que hace muy simple el poder ver como esta el estado de seguridad de mis servidores o estaciones de trabajo.

Los sistemas operativos soportados por MBSA son:

Windows 2000, Windows 7, Windows 8, Windows 8.1, Windows Server 2003, Windows Server 2008, Windows Server 2008 R2, Windows Server 2012, Windows Server 2012 R2, Windows Vista, Windows XP .

Puedes descargar la herramienta dando clic aquí:

https://www.microsoft.com/en-us/download/details.aspx?id=7558

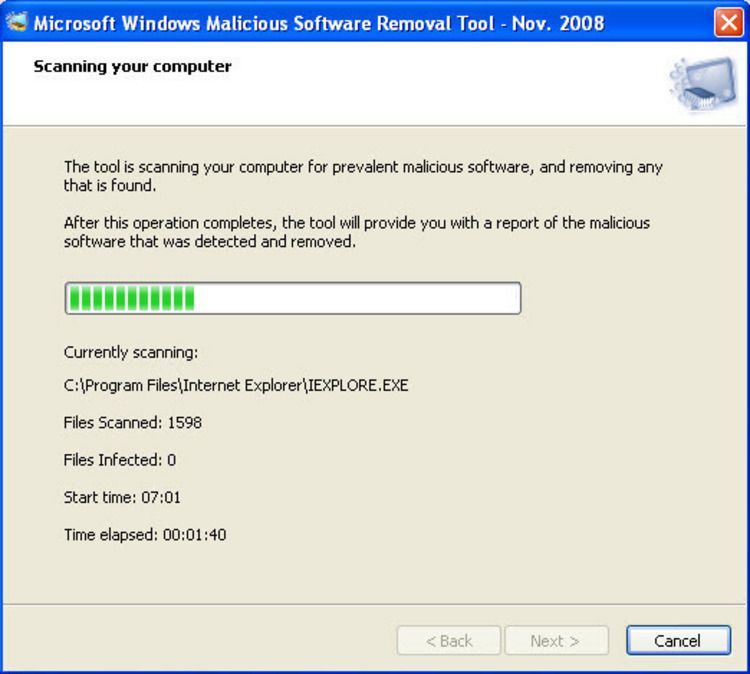

La tercera herramienta es Microsoft Malicious Software Removal Tool (MSRT):

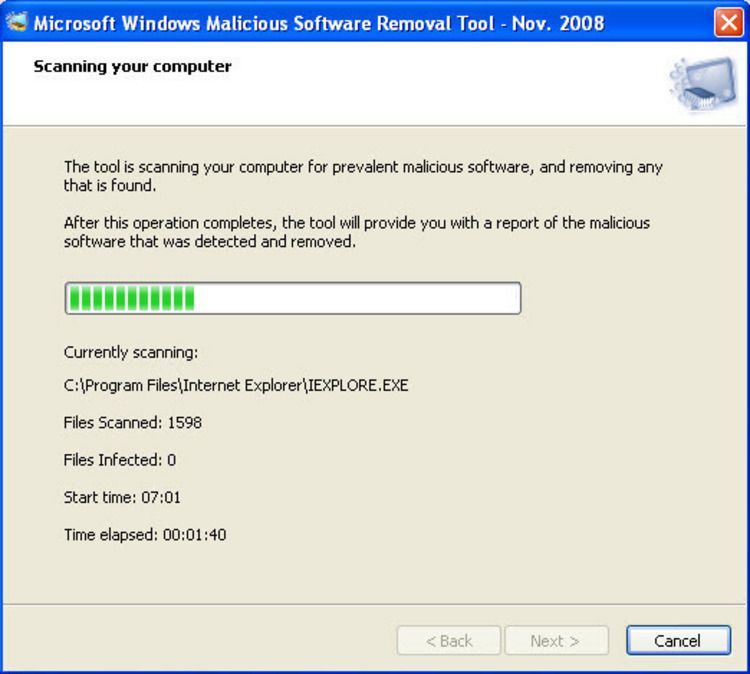

Esta última herramienta nos permite detectar y eliminar software y codigos maliciosos (malware) en nuestros servidores y ordenadores con sistemas operativos.

- Microsoft Windows XP Professional

- Microsoft Windows XP Home Edition

- Microsoft Windows Server 2003, Standard Edition (32-bit x86)

- Microsoft Windows Server 2003, Enterprise Edition (32-bit x86)

- Windows Vista Home Basic

- Windows Vista Home Premium

- Windows Vista Business

- Windows Vista Enterprise

- Windows Vista Ultimate

- Windows Server 2008 Standard

- Windows Server 2008 Enterprise

- Windows 7 Enterprise

- Windows 7 Enterprise N

- Windows 7 Home Basic

- Windows 7 Home Premium

- Windows 7 Home Premium N

- Windows 7 Professional

- Windows 7 Professional N

- Windows 7 Starter

- Windows 7 Starter N

- Windows 7 Ultimate

- Windows 7 Ultimate N

- Windows 8

- Windows 8 Enterprise

- Windows 8 Pro

- Windows Server 2012 Datacenter

- Windows Server 2012 Essentials

- Windows Server 2012 Foundation

- Windows Server 2012 Standard

- Windows 8.1 Enterprise

- Windows 8.1 Pro

- Windows 8.1

- Windows Server 2012 R2 Datacenter

- Windows Server 2012 R2 Standard

- Windows Server 2012 R2 Essentials

- Windows Server 2012 R2 Foundation

- Windows 10

Esta herramienta he de confesar que me ha salvado en muchas ocasiones como por ejemplo cuando la crisis en su momento del malware Conficker, realizando un sencillo script que permitía ejecutar la herramienta de manera silenciosa en los ordenadores y servidores se pudo eliminar y controlar el malware.

Muchos administradores de sistemas siguen utilizando este script en el inicio de sesión de los usuarios, es una manera efectiva de mantener los ordenadores limpios de codigos maliciosos.

Para más detalles podemos ir al siguiente enlace, donde adicionalmente podemos descargar la herramienta.

https://support.microsoft.com/en-us/kb/890830

Hasta la próxima…..